Microsoft MCSA – 70-410 – Política de Grupo pt1

Posted by wiseadm on out 15, 2015 in 70-410 | 0 commentsEste post faz parte da série de estudos para o exame 70-410 da certificação Microsoft MCSA do Windows Server 2012 R2.

Hoje iniciamos os estudos sobre as Políticas de Grupo e GPOs.

Neste post veremos os conceitos iniciais referentes a Política de Grupo.

No próximo post veremos o planejamento de um estratégia de Política de Grupo.

Então vamos ao conteúdo…

Introdução á Política de Grupo

Um dos diferenciais dos sistemas operacionais baseados no Windows é a sua flexibilidade. Usuários e administradores de sistema podem configurar diversas opções para se adaptar ao ambiente de rede e suas particularidades. Entretanto, essa flexibilidade vem com um preço – geralmente, usuários da rede não devem mudar muitas destas opções. Por exemplo, configuração de TCP/IP e políticas de segurança devem se manter constantes em todos os computadores clientes. Na verdade, usuários não precisam poder alterar esses tipos de configurações pois muitos deles não entendem o propósitos destas configurações.

As Políticas de Grupo do Windows Server 2012 R2 foram feitas para dar aos administradores a capacidade de customizar as configurações dos usuários e de colocar restrições nos tipos de ações que os usuários podem realizar. Políticas de Grupo podem ser facilmente criadas por administradores e depois aplicadas a um ou vários usuários ou computadores no ambiente. Embora no fim das contas elas afetem as configurações dos registros, é muito mais fácil configurar e aplicar configurações através do uso de Política de Grupo do que realizar mudanças manualmente nos registros. Para tornar o gerenciamento mais fácil, a Microsoft configurou o Windows Server 2008, Windows Server 2008 R2, Windows Server 2012 e Windows Server 2012 R2 para que as políticas de grupo sejam todas gerenciadas dentro do MMC (Microsoft Management Console) no Console de Gerenciamento de Política de Grupo Group Policy Management Console (GPMC).

Políticas de Grupo possuem diversos usos em potencial. Vamos cobrir o uso de políticas de grupo para implantação de software e também iremos focar no contexto técnico das políticas de grupo e como se aplicam ao gerenciamento geral de configuração.

Vamos começar olhando como as políticas de grupo funcionam.

Entendendo as Configurações de Política de Grupo

As configurações de Política de Grupo são baseadas em Modelos Administrativos de Política de Grupo. Esses modelos proveem uma lista amigável ao usuário de opções de configurações e especificam as configurações de sistema à que se aplicam. Por exemplo, uma opção para um usuário ou computador que se chama Exigir uma configuração de Área de Trabalho especifica iria mapear em uma chave no registro que possui esse valor. Quando a configuração está ativada, a mudança apropriada é realizada no registro dos usuários e computadores afetados.

Por padrão o Windows Server 2012 R2 vem com vários arquivos de modelos administrativos que você pode usar para gerenciar configurações comuns. Adicionalmente, administradores de sistema e desenvolvedores de aplicação podem criar seus próprios arquivos de modelos administrativos para configurar opções para funcionalidades específicas.

A maioria dos itens de Política de Grupo possuem três opções de configuração diferentes.

Habilitada Especifica que a configuração para esta GPO foi habilitada. Algumas configurações exigem valores ou opções para serem habilitadas.

Desabilitada Especifica que esta opção está desabilitada para computadores clientes. Note que desabilitar uma opção é uma configuração. Isso é, significa que o administrador do sistema deseja bloquear certa funcionalidade.

Não Configurado Significa que estas opções não foram nem habilitadas nem desabilitadas. Não Configurado é o valor padrão para a maioria das configurações. Simplesmente informa que a política de grupo não vai definir nenhum valor nesta configuração e que outras configurações de política podem ter prioridade.

As opções específicas que estão disponíveis (e seus efeitos) irão depender da configuração. Normalmente você irá precisar de informações adicionais. Por exemplo. Por exemplo, na configuração da Política de bloqueio de conta, você deve especificar quantas tentativas de logon mal sucedidas devem ser feitas antes da conta ser bloqueada. Com isso em mente, vamos ver os tipos de configurações de usuário e computador que podem ser gerenciadas.

Configurações de Política de Grupo podem ser aplicadas em dois tipos de objetos do Active Directory: objetos Usuário e objetos Computador. Pelo fato dos dois tipos de objeto poderem ser colocados dentro de grupos e organizados dentro de OUs, este tipo de configuração simplifica o gerenciamento de centenas ou mesmo de milhares de computadores.

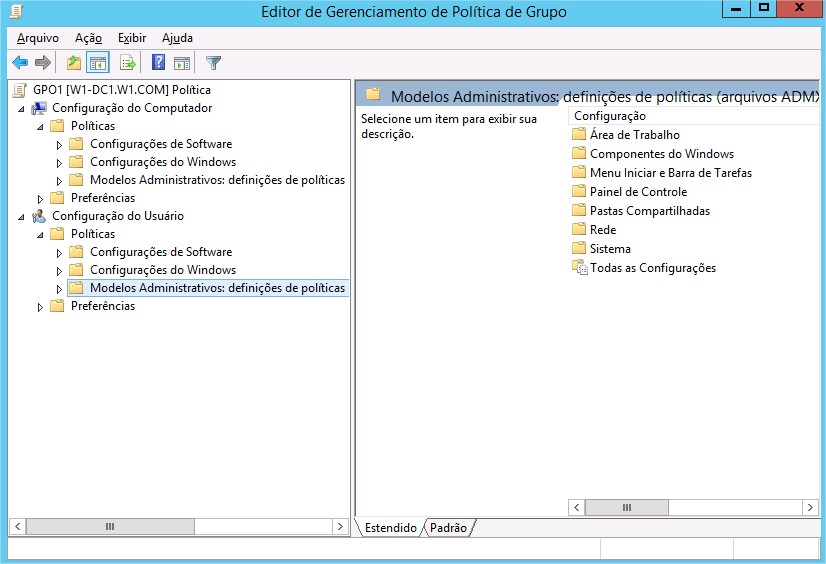

A opção principal que você pode configurar dentro de políticas de grupo de computador e de usuário são as seguintes:

Configurações de Software As opções de Configurações de Software são aplicadas em aplicações e softwares específicos que possam estar instalados no computador. Administradores de sistema podem usar essas configurações para tornar disponíveis novas aplicações aos usuários finais e controlar a configuração padrão destas aplicações.

Configurações do Windows As opções de Configurações do Windows permitem que administradores customizem o comportamento do sistema operacional Windows. As opções específicas que estão disponíveis aqui são divididas em dois tipos: usuário e computador. Configurações específicas de usuário permitem configurar o Internet Explorer (incluindo a página inicial e outras configurações). As configurações de computador incluem opções de segurança, como as opções de Política de Conta e Log de Eventos.

Modelos Administrativos Os Modelos Administrativos são usados para configurar ainda mais as configurações de usuário e computador. Além das opções padrão disponíveis, administradores de sistema podem criar seus próprios modelos administrativos com opções customizadas.

Preferências de Política de Grupo O sistema operacional Windows Server 2012 R2 inclui Preferências de Política de Grupo (GPP), que te fornecem mais de 20 novas extensões de Política de Grupo.

Essas extensões, por sua vez, te dão um vasto intervalo de opções configuráveis dentro de um Objeto de Política de Grupo. Incluídas nas novas extensões de Preferências de Política de Grupo estão configurações de Opções de Pasta, unidades mapeadas, impressoras, o registro, usuários e grupos locais, tarefas agendadas, serviços e o menu Iniciar.

Além de prover um gerenciamento mais fácil, as preferências de Política de Grupo dão ao administrador a capacidade de implantar configurações nos computadores clientes sem restringir os usuários de mudarem as configurações. Isso dá ao administrador a flexibilidade necessária para decidir quais configurações impor e quais não.

A figura abaixo mostra algumas das opções que você pode configurar com a Política de Grupo.

Loja Central ADMX Outra consideração em configurações de GPO é configurar ou não uma Loja Central ADMX. Os arquivos de modelos administrativos de uma GPO são salvos como arquivos ADMX (.admx) para idiomas suportados. Para receber o máximo de benefícios no uso dos modelos administrativos, você deveria criar uma Loja Central ADMX.

Você cria uma Loja Central na pasta SYSVOL em um controlador de domínio. A Loja Central é um repositório para todos os seus modelos administrativos, e as ferramentas de Política de Grupo utilizam-no. As ferramentas de Política de Grupo utilizam quaisquer arquivos ADMX que encontram na Loja Central (Local Store). Este arquivos então são replicados para todos os controladores de domínio.

Se você quer que os seus clientes possam editar GPOs de domínio usando os arquivos ADMX que encontram na Loja Central, você deve estar usando o Windows Vista ou uma versão mais nova do Windows. Para servidores seria do Windows Server 2008 em diante.

Modelo de Segurança Modelos de Segurança são usados para definir configurações de segurança através de uma GPO. Algumas das configurações de segurança que podem ser configuradas são configurações para políticas de conta, politicas locais, logs de eventos, grupos restritos, serviços de sistema e o registro.

GPOs de Início Objetos de Política de Grupo de Início permitem que administradores armazenem uma coleção de configurações de políticas de modelos administrativos em um único objeto. Os administradores então possuem a capacidade de importar e exportar GPOs de Início para distribuir essas GPOs mais facilmente para outros ambientes. Quando uma GPO é criada a partir de uma GPO de início, como com qualquer modelo, a nova GPo recebe as configurações e valores que foram definidos na política do modelo administrativo dentro da GPO de início.

A Sessão de Configurações de Segurança da GPO

Uma das sessões mais importantes de uma GPO é a Sessão de Configurações de Segurança. A Sessão de Configurações de Segurança, dentro do nó Configurações do Windows, permite que um administrador configure a segurança de muitos aspectos das políticas de usuário e computador. Segue abaixo algumas das opções configuráveis na Sessão de Configurações de Segurança:

Sessão de Configurações de Computador da GPO

- Políticas de conta

- Políticas locais

- Políticas de eventos

- Grupos restritos

- Serviços de Sistema

- Registro

- Sistema de arquivos

- Rede cabeada

- Firewall do Windows com Segurança Avançada

- Políticas de Gerenciamento de Lista de Rede

- Redes sem fio

- Proteção de acesso a rede (Network Access Protection)

- Politicas de Controle de Aplicação

- Politicas de Segurança IP

- Configuração Avançada de Política de Auditoria

Sessões de Configurações de Computador e de Usuário da GPO

- Politicas de Chave Pública

- Politicas de Restrição e Software

Grupos Restritos

As configurações de Grupos Restritos permitem controlar a lista de membros através de GPO. A lista de membros que me refiro é a dos grupos normais do Active Directory (domínio local, global e universal) e grupos locais. As configurações oferecem duas propriedades configuráveis: Membros e Membros de.

Os usuários da lista Membros não pertencem ao grupo restrito. Os usuários da lista Membros de pertencem ao grupo restrito. Quando você configura uma política de Grupo Restrito, membros do grupo restrito que não estejam na lista Membros são removidos. Usuários que atualmente não são membros do grupo restrito e estão na lista Membros são adicionados.

Politica de Restrição de Software

As Politicas de Restrição de Software permitem que administradores identifiquem software e controlem sua habilidade de rodar no computador local, unidade organizacional, domínio ou site do usuário. Isso previne usuários de instalarem software não autorizado.

Objetos de Política de Grupo

Até agora, discutimos os que Políticas de Grupo fazem. Agora é hora de entrarmos mais a fundo para determinar exatamente como você pode configurá-las.

Para torna-las mais fáceis de gerenciar, políticas de grupo podem ser colocadas em itens chamados Objetos de Política de Grupo (GPOs). Os GPOs agem como contêineres para as configurações definidas dentro de arquivos de Política de Grupo, o que simplifica o gerenciamento das configurações. Por exemplo, como um administrador de sistema, você pode ter diferentes políticas para usuários e computadores em diferentes departamentos. Com base nesses requisitos, você poderia criar um GPO para os membros do departamento de Vendas e outro para membros do departamento de Engenharia. Então você poderia aplicar as GPOs na OU em cada departamento. Outro conceito importante que você precisa entender é que as configurações de Política de Grupo são hierárquicas; isto é, administradores de sistema podem aplicar configurações de Política de Grupo em quatro níveis diferentes. Estes níveis determinam a prioridade de processamento da GPO.

Local Todo computador com sistema operacional Windows possui um Objeto de Política de Grupo que é armazenado localmente. Esse GPO funciona para o processamento de Política de Grupo de usuário e de computador.

Sites No nível mais alto, administradores de sistema podem configurar GPOs para serem aplicadas em sites inteiros dentro de um ambiente do Active Directory. Essas configurações são aplicadas em todos os domínios e servidores que fizerem parte de um site. Configurações de Política de Grupo gerenciadas no nível de site podem ser aplicadas em mais de um domínio dentro da mesma floresta. Portanto, são uteis quando você quer aplicar configurações em todos os domínios dentro de uma árvore ou floresta do Active Directory.

Domínios Os domínios são o terceiro nível no qual administradores de sistema podem atribuir GPOs. As GPOs colocadas no nível do domínio irão ser aplicadas a todos os objetos Usuário e Computador no domínio. Normalmente, administradores de sistema realizam configurações mestras no nível de domínio.

Unidades Organizacionais O nível mais granular de configurações para GPOs é o nível de OU. Configurando opções de Política de Grupo para OUs, administradores podem aproveitar da estrutura hierárquica do Active Directory. Se a estrutura de OUs for bem planejada, você irá achar fácil realizar atribuições lógicas de GPOs para várias unidades de negócio no nível de OU.

Com base nos requisitos de negócio e na organização do ambiente do Active Directory, administradores de sistema podem decidir definir configurações de Política de Grupo em qualquer um destes quatro níveis. Como as configurações são cumulativas por padrão, um objeto Usuário pode receber configurações de política do nível de site, do nível de domínio e das OUs em que residir.

Herança de Política de Grupo

Na maioria dos casos, configurações de Política de Grupo são cumulativas. Por exemplo, uma GPO no nível de domínio especifica que os usuários do domínio devem trocar suas senhas a cada 60 dias, e uma GPO no nível de OU especifica o plano de fundo da área de trabalho para todos os usuários e computadores dentro dessa OU. Neste caso, ambas as configurações são aplicadas, então os usuários dentro da OU são forçados a mudar suas senhas a cada 60 dias e possuem o plano de fundo padrão da área de trabalho.

O que acontece se houver um conflito nas configurações? Por exemplo, suponha que você cria um cenário onde uma GPO no nível de site especifica que os usuários devem usar uma imagem de fundo vermelha e outra GPO no nível de OU especifica que os usuários devem usar uma imagem de fundo verde por padrão. Embora hipotética, isso levanta uma questão importante sobre herança. Por padrão, as configurações no nível mais específico (neste caso a OU) sobrescrevem as configurações dos níveis mais genéricos. Dito de outra forma, o último a ser aplicado ganha.

Embora o comportamento padrão seja para as configurações serem cumulativas e herdadas, administradores de sistema podem modificar este comportamento. Eles podem configurar duas opções principais nos vários níveis em que GPOs podem ser aplicadas.

Bloquear Herança de Política A opção Bloquear Herança especifica que as configurações de Política de Grupo de um objeto não sejam herdadas de seus pais. Você pode usar isso, por exemplo, quando uma OU filha requer configurações completamente diferentes das de uma OU pai. Note, entretanto, que você deve gerenciar o bloqueio de herança com cuidado pois essa configuração permite que outros administradores sobrescrevam as configurações realizadas em níveis mais altos.

Impor Herança de Política A opção Impor (algumas vezes referenciada como Não Sobrescrever) pode ser colocada em um objeto pai, e garante que todos os objetos de níveis inferiores irão herdar essas configurações. Em alguns casos, administradores de sistema querem assegurar que a herança de Política de Grupo não seja bloqueada em outros níveis. Por exemplo, suponha que seja uma política da empresa que todas as contas na rede sejam bloqueadas após 5 tentativas de logon com a senha incorreta. Neste caso você não iria querer que administradores de níveis inferiores sobrescrevam a opção com outras configurações.

Administradores de sistema geralmente usam essa opção quando querem impor uma configuração específica de forma global. Por exemplo, se uma politica de expiração de senha deve ser aplicada em todos os computadores e usuários em um domínio, uma GPO com a opção Impor Herança ativada poderia ser criada no nível de domínio.

Você deve considerar um caso final: Se existe um conflito entre as configurações de Computador e de Usuário, as configurações de Computador serão aplicadas. Se por exemplo, um administrador de sistema aplica uma configuração padrão de plano de fundo da área de trabalho nas configurações de Computador e uma configuração de plano de fundo da área de trabalho diferente nas configurações de Usuário, a configuração especificada nas configurações de Usuário será aplicada nos objetos afetados pela GPO.

Por hoje paramos por aqui…

Caso ainda não saiba aqui no blog tem um ebook com dicas para quem está se preparando para certificações Microsoft.

E tem um simulado completo para o exame 70-410.

Caso queira um livro completo (PDF) que contempla todos os objetivos do exame 70-410 acesse esse link.

Para ver todos os posts aqui do site clique no link “Blog” no menu principal na parte superior, você também pode usar a pesquisa aqui do lado direito, ou ainda clicar nas Tags ali para ver os posts por assunto.

Qualquer coisa me avise aqui pelos comentários ou lá pelo Facebook ou me mande email.

Sucesso!

Thiago Haise

Microsoft Certified Solutions Associate

Para ver todos os materiais disponíveis para serem adquiridos aqui na WiseOne acesse essa página.

Links -> Fanpage, Grupo, Linkedn