Microsoft MCSA – 70-410 – Administrar o Active Directory – parte1

Posted by wiseadm on set 9, 2015 in 70-410 | 2 commentsEste post faz parte da série de estudos para o exame 70-410 da certificação Microsoft MCSA do Windows Server 2012 R2.

Hoje iniciamos um estudo mais detalhado sobre o Active Directory, esse é o primeiro post deste tópico.

Neste post abordaremos Unidades Organizacionais (OUs)

No próximo post entraremos em mais detalhes no gerenciamento de OUs

Bora estudar?

Administração do Active Directory

Nos tópicos anteriores, você aprendeu como instalar o DNS e o Active Directory, mas você ainda não conheceu os objetos de nível mais baixo que existem no Active Directory. Neste tópico veremos a estrutura dos vários componentes sob um domínio. Você verá como a estrutura de negócios de uma organização pode ser espelhada dentro do Active Directory através de unidades organizacionais para facilitar na hora de organizar os objetos. Como os conceitos relacionados a unidades organizacionais são simples, alguns administradores podem subestimar a sua importância e não planejar o seu uso eficientemente. Não se engane: um dos componentes fundamentais de uma instalação do Active Directory bem sucedida é o projeto e implantação de unidades organizacionais.

Também veremos os passos necessários para criar objetos comuns do Active Directory e então como configurar e gerenciar esses objetos. Por fim, veremos maneiras de publicar recursos e métodos para criar contas de usuário automaticamente.

Visão Geral sobre OUs

Uma unidade organizacional (OU) é um grupamento lógico de objetos do Active Directory, assim como o nome sugere, as OUs servem como containers dentro dos quais objetos do Active Directory podem ser criados, mas não fazem parte no espaço de nomes DNS. São usados somente para organizar um domínio.

As OUs podem conter os seguintes tipos de objetos do Active Directory:

- Usuários

- Grupos

- Computadores

- Objetos de Pastas Compartilhadas

- Contatos

- Impressoras

- Objetos InetOrgPerson

- Apelidos de fila do Microsoft Message Queuing (MSMQ)

- Outras OUs

Talvez o recurso mais útil das OUs é que ela podem conter outras OUs. Sendo assim, administradores podem agrupar recursos e objetos de forma hierárquica de acordo com as práticas do negócio. A estrutura da OU é extremamente flexível e, como você verá mais tarde nesse capítulo, pode ser reajustada facilmente para refletir as organizações.

Outra vantagem da OUs é que cada uma pode ter o seu próprio conjunto de políticas. Os administradores podem criar GPOs únicas e individuais para cada OU. As GPOs são as políticas que podem ser aplicadas a todos os objetos dentro de uma OU.

Cada tipo de objeto tem seu próprio propósito dentro da organização dos domínios do Active Directory. Logo mais veremos os detalhes específicos de objetos Usuário, Computador, Grupo e Pasta Compartilhada. Por enquanto vamos focar no propósito e no benefício do uso de OUs.

O propósito das OUs

As OUs são usadas principalmente para organizar os objetos dentro do Active Directory. Antes de entrar nos detalhes das OUs, entretanto, você deve entender como OUs, usuários e grupos interagem.

Mais importante, você deve entender que OUs são simplesmente containers que você pode usar para agrupar vários objetos de forma lógica. Eles não são, entretanto, grupos na sua forma tradicional. Ou seja, eles não são usados para atribuir permissões de segurança. Outra maneira de colocar isso é que as contas de usuário, contas de computador, e contas de grupo que estão contidas dentro de OUs são consideradas entidades de segurança enquanto as próprias OUs não são.

As OUs não tomam o lugar da permissões padrão de usuários e grupos. Uma boa prática comum é atribuir usuários a grupos e depois colocar os grupos dentro de OUs. Isso aumenta os benefícios de atribuir permissões de segurança e usar a hierarquia de OUs para realizar as configurações.

Uma OU contém apenas objetos de dentro do próprio domínio. Como veremos mais pra frente, a OU é o nível mais detalhado de granularidade usado para políticas de grupo e outras configurações adminsitrativas.

Os benefícios das OUs

Existem muitos benefícios de usar OUs no seu ambiente de rede.

- OUs são a menor unidade na qual é possível atribuir permissões de diretório.

- Você pode alterar a estrutura de OUs facilmente, e é mais flexível que a estrutura de domínio.

- A estrutura de OU pode suportar diversos níveis de hierarquia.

- Objetos filhos podem herdar configurações de OU.

- Você pode configurar GPOs em OUs.

- Você pode facilmente delegar a administração de OUs e dos objetos dentro delas aos usuários e grupos apropriados.

Agora que você tem uma boa ideia do porque você deveria usar OUs, vamos ver algumas boas praticas que você pode usar para planejar a estrutura de OU.

Planejando a Estrutura de OU

Um dos benefícios chave do Active Directory é a maneira com a qual organizações podem lidar com ambientes de rede complexos. Antes de você poder começar a implementar OUs em diferentes configurações, você deve planejar uma estrutura que seja compatível com o seu negócio e com suas necessidades técnicas.

Nesta seção, você irá aprender sobre diversos fatores que você deveria considerar quando planejar a estrutura de OUs.

Agrupamento Lógico de Recursos

O propósito fundamental para o uso de OUs é agrupar recursos (que existem dentro do Active Directory) de forma hierárquica. Felizmente, grupos hierárquicos são bem intuitivos e amplamente usados na maioria dos negócios. Por exemplo, um negócio típico da área de produção iria dividir suas várias operações em diferentes departamentos como segue:

- Vendas

- Marketing

- Engenharia

- Pesquisa e Desenvolvimento

- Suporte

- TI

Cada um desses departamentos normalmente possuem suas metas e missões. Para tornar o negócio competitivo, indivíduos dentro de cada setor são atribuídos com diversas funções. Os seguintes tipos de função podem ser usados:

- Gerentes

- Equipe Administrativa

- Equipe Técnica

- Planejadores

Cada uma destas funções normalmente possui responsabilidades de trabalho específicas. Por exemplo, gerentes devem fornecer direção para os membros da equipe. Note que a própria natureza destas funções sugere que funcionários podem exercer muitas posições diferentes. Ou seja, um funcionário pode ser o gerente de uma equipe e membro da equipe técnica em outra equipe. No ambiente de trabalho moderno, tal situação é bem comum.

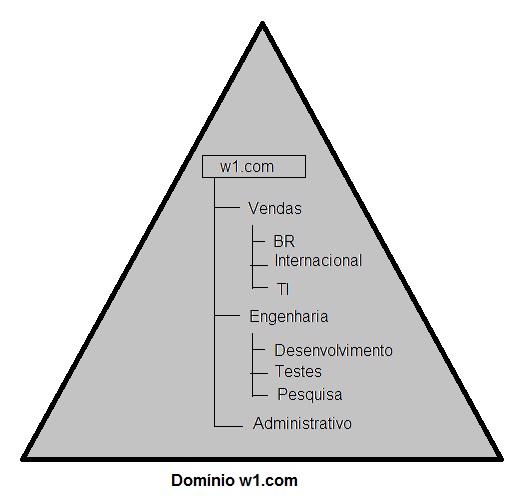

Toda essa informação te ajuda a planejar como vai usar as OUs. Primeiro a estrutura das OUs dentro de um dado ambiente de rede deve mapear bem as necessidades no negócio, incluindo a estrutura política e lógica do negócio assim como as necessidades técnicas. A figura abaixo mostra como a estrutura de uma organização pode ser mapeada na estrutura de OU dentro do domínio do Active Directory.

Quando nomear OUs em sua organização, você deve ter em mente várias considerações e limitações.

Mantenha os Nomes e Descrições Simples O propósito das OUs é tornar a administração e o uso de recursos simples. Portanto, é sempre uma boa ideia manter os nomes dos seus objetos simples e descritivos. Algumas vezes, encontrar o balanço entre esses dois objetivos pode ser um desafio. Por exemplo, embora um nome de impressora como “ A Impressora Laser perto da mesa do Pedro da Contabilidade” pode parecer descritivo, com certeza é difícil de digitar. Também imagine as mudanças no nome que você teria que fazer se o Pedro mudasse de setor ou deixasse a empresa.

Presta atenção nas Limitações O tamanho máximo para o nome de uma OU é de 64 caracteres. Na maioria dos casos, deve descrever a OU de forma adequada. Lembre-se, o nome de uma OU não precisa descrever o objeto unicamente, pois uma OU é normalmente referenciada como parte de uma hierarquia. Por exemplo, você pode escolher criar uma OU chamada “IT” dentro de duas OUs pais. Mesmo que as duas OUs possuem o mesmo nome, usuários e administradores conseguirão distinguir entre elas baseado nos seus nomes completos.

Preste Atenção na Consistência Hierárquica A base fundamental da estrutura de uma OU é a sua posição em uma hierarquia. Do ponto de vista de design, isso significa que você não pode ter duas OUs com o mesmo nome no mesmo nível. Porém, você pode ter OUs com nomes iguais em níveis diferentes. Por exemplo, você pode criar uma OU chamada “Vendas” dentro da OU América e outra dentro da OU África. Isso é assim pois o nome de domínio totalmente qualificado inclui informações sobre a hierarquia. Quando um administrador tenta acessar recursos em uma OU Vendas, ele precisa especificar qual das OUs Vendas ele está se referindo.

Por exemplo, se você criar uma OU América do Sul, a OU Brasil poderia logicamente ficar dentro dela. Se você decidir separar as OUs Brasil e América do Sul em containers completamente diferentes, então você pode querer usar outros nomes, mais apropriados. Usuários e administradores dependem da hierarquia de OUs no domínio, então certifique-se de manter o domínio logicamente consistente.

Com base nessas considerações, você deve ter uma boa ideia de como melhor organizar a estrutura de OUs para o seu domínio

Entendendo a Herança de OU

Quando você rearranja OUs dentro da estrutura do Active Directory, você pode alterar várias configurações. Quando movem e reorganizam OUs, administradores devem prestar atenção especial as mudanças automáticas e imprevisíveis nas permissões de segurança e outras opções de configuração. Por padrão, OUs herdam as permissões do seu novo container pai quando são movidas.

Com o uso das ferramentas integradas no Windows Server 2012 R2 e Active Directory, você pode mover ou copiar OUs apenas dentro do próprio domínio. Você não pode usar a ferramenta Usuários e Computadores do Active Directory para mover OUs entre domínios. Para fazer isso use a ferramenta Active Directory Migration Tool (ADMT). Essa é uma das ferramentas de suporte do Active Directory.

Delegar Controle Administrativo

Já foi mencionado que OUs são o menor componente dentro de um domínio ao qual permissões administrativas e políticas de grupo podem ser atribuídas por administradores. Agora veremos especificamente como o controle administrativo é configurado em OUs.

Negócios geralmente possuem uma divisão de trabalho que lida com todas as tarefas envolvidas em manter as redes da empresa funcionando. Sistemas operacionais de rede, todavia, geralmente tornam difícil atribuir apenas as permissões corretas; em outras palavras, eles não suportam atribuições de permissões muito granulares. Algumas vezes, uma granularidade mais fina é necessária para assegurar que apenas as permissões corretas são atribuídas. Uma boa regra geral é atribuir para usuários e administradores apenas as permissões mínimas que eles precisam para realizar suas funções. Assim, você pode assegurar que mudanças acidentais, maliciosas ou de qualquer outra forma que não seja desejada não ocorram.

No mundo do Active Directory, você delega para definir responsabilidades para administradores de OU. Como um administrador, você irá ocasionalmente terá a tarefa de delegar responsabilidade para outros – você não pode fazer tudo sozinho, embora algumas vezes administradores acreditem que podem.

Se você se encontrar em uma função onde você precise delegar, lembre que o Windows Server 2012 R2 foi criado para te fornecer a capacidade de fazê-lo. Em sua definição mais simples, delegação permite que uma autoridade administrativa mais alta atribua direitos administrativos específicos em containers e sub-árvores para indivíduos e grupos. O que isso faz em essência é eliminar a necessidade de administradores com muita autoridade sobre grandes segmentos da população de usuários. Você pode quebrar esse controle por entre os ramos da sua árvore, dentro de cada OU que você cria.

Quando você considerar implementar a delegação, tenha essas duas questões em mente:

Relacionamentos Pai-Filho A hierarquia de OU que você criar será importante quando você considerar a manutenção das permissões de segurança. OUs podem existir em um relacionamento pai-filho, o que significa que permissões e políticas de grupo configuradas em OUs mais altas na hierarquia (pais) podem interagir com objetos em OUs de nível mais baixo (filhos). Quando falamos de delegar permissões, isso é extremamente importante. Você pode permitir que containers filhos herdem as permissões configuradas em containers-pai de forma automática. Por exemplo, se a divisão da América do Sul da sua organização contém outras 12 OUs, você poderia delegar permissões para todas elas de uma única vez (economizando tempo e diminuindo a possibilidade de erro humano) colocando as permissões de segurança na divisão da América do Sul. Esse recurso pode facilitar muito a administração, especialmente em organizações maiores, mas também é um lembrete da importância do planejamento apropriado da estrutura de OUs dentro do domínio.

Configurações de Herança Agora que vimos como usar os relacionamentos pai-filho na administração, você deve considerar herança, o processo no qual objetos filho recebem as permissões de um container pai. Quando você configura permissões em um container pai, todos os objetos filho são configurados para receber as mesmas permissões. Você pode alterar esse comportamento se as regras de negócio não se darem bem com a funcionalidade de herança.

Por hoje paramos por aqui…

Caso ainda não saiba aqui no blog tem um ebook com dicas para quem está se preparando para certificações Microsoft.

E tem um simulado completo para o exame 70-410.

Caso queira um livro completo (PDF) que contempla todos os objetivos do exame 70-410 acesse esse link.

Para ver todos os posts aqui do site clique no link “Blog” no menu principal na parte superior, você também pode usar a pesquisa aqui do lado direito, ou ainda clicar nas Tags ali para ver os posts por assunto.

Qualquer coisa me avise aqui pelos comentários ou lá pelo Facebook ou me mande email.

Sucesso!

Thiago Haise

Microsoft Certified Solutions Associate

Para ver todos os materiais disponíveis para serem adquiridos aqui na WiseOne acesse essa página.

Links -> Fanpage, Grupo, Linkedn

Bom, queria agradecer pela iniciativa pois este conteúdo tem me

auxiliado bastante, agora só queria saber se o “curso” já está completo? Pois vi em outros lugares conteúdos sobre Hyper-V, mas aqui não, realmente cai hyper-v na 410?

Fala Fernando!

Cai Hyper-V sim no exame.

O curso está em andamento e será finalizado no fim de outubro, inclusive com aulas sobre o Hyper-V.

Os posts aqui no site tbm cobrirão o Hyper-V mas será mais pra frente.

no ebook completo tem todo o material (escrito) que vc precisa saber sobre o Hyper-V vc já tem ele? Se não tive veja esse link > bit.ly/oferta-ebook70410

No canal do youtube existem alguns vídeos focando o Hyper-V, acesse lá,

youtube.com/c/certificacaomicrosoftmcsa_w1

qualquer outra dúvida me avise

Bons estudos!

Sucesso!